Bạn có bao giờ tự hỏi làm thế nào một trang web có thể “nhớ” bạn sau khi bạn đăng nhập, ngay cả khi bạn đã đóng trình duyệt? Hay làm sao một ứng dụng di động có thể cho phép bạn truy cập thông tin cá nhân mà không cần phải nhập lại mật khẩu mỗi lần? Bí mật nằm ở một công nghệ có tên là JWT – “vé thông hành” kỹ thuật số giúp bạn di chuyển an toàn và dễ dàng trong thế giới internet.

JWT: Ý nghĩa và vai trò trong thế giới kỹ thuật số

Trong thời đại công nghệ số, việc bảo mật thông tin cá nhân trên môi trường internet là vô cùng quan trọng. JWT, viết tắt của JSON Web Token, nổi lên như một giải pháp hiệu quả và phổ biến cho bài toán xác thực người dùng và truyền dữ liệu an toàn.

JWT là gì?

Hãy tưởng tượng JWT như một tấm vé thông hành kỹ thuật số. Khi bạn đăng nhập vào một trang web hay ứng dụng, bạn sẽ nhận được một tấm vé JWT. Tấm vé này chứa thông tin đã được mã hóa về bạn và quyền truy cập của bạn. Mỗi khi bạn muốn truy cập vào một tính năng hay thông tin cần được bảo vệ, bạn chỉ cần đưa ra tấm vé JWT này.

Vai trò của JWT

JWT đóng vai trò quan trọng trong việc:

- Xác thực người dùng: JWT giúp xác minh danh tính của người dùng, đảm bảo chỉ có người dùng hợp lệ mới có thể truy cập vào tài nguyên được bảo vệ.

- Truyền dữ liệu an toàn: Thông tin được lưu trữ trong JWT đã được mã hóa, đảm bảo tính bảo mật trong quá trình truyền tải.

- Đơn giản hóa quá trình đăng nhập: Nhờ có JWT, người dùng không cần phải nhập lại thông tin đăng nhập mỗi khi truy cập vào các dịch vụ khác nhau của cùng một nhà cung cấp.

hoạt động của jwt

hoạt động của jwt

Giải mã JWT: Cấu trúc và cách thức hoạt động

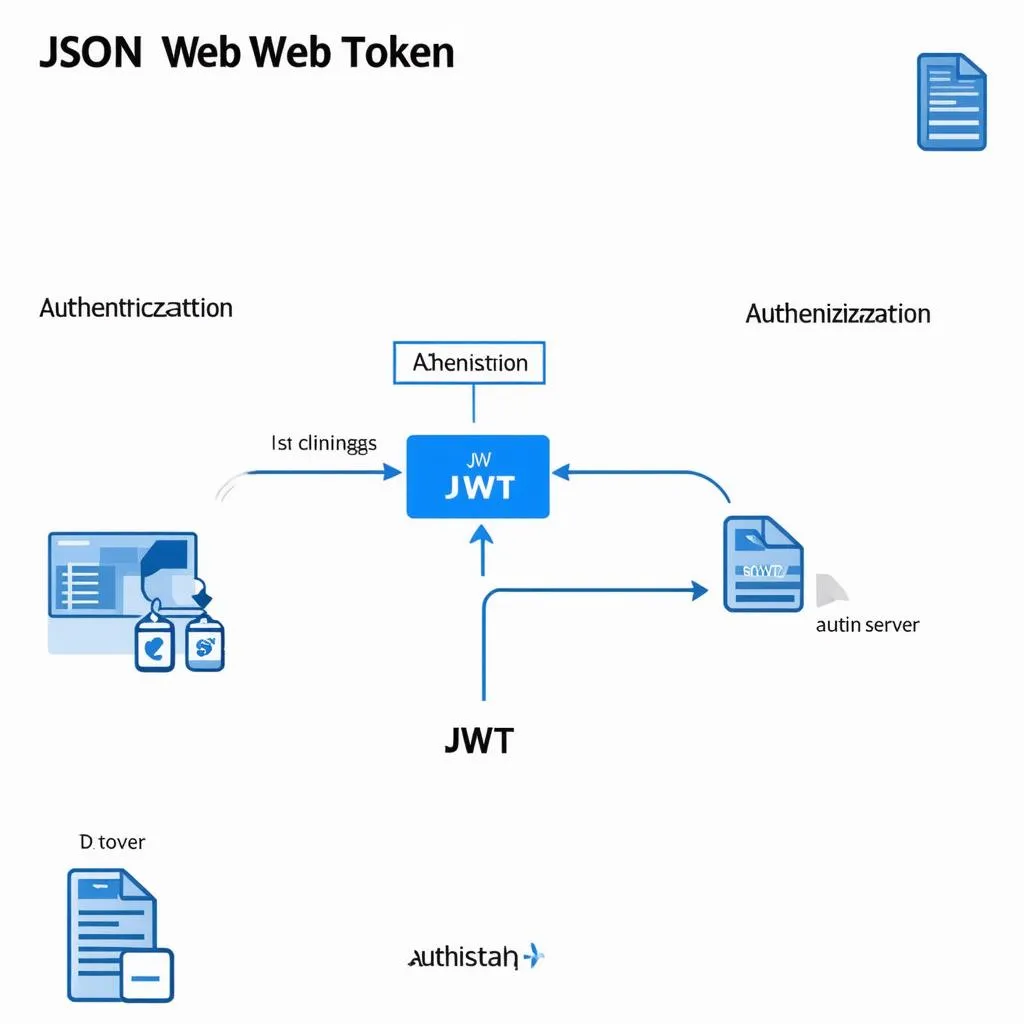

Để hiểu rõ hơn về cách thức hoạt động của JWT, chúng ta hãy cùng “mổ xẻ” cấu trúc của nó. JWT bao gồm ba phần chính, được phân cách bởi dấu chấm (.), bao gồm:

1. Header: Phần đầu

Phần header của JWT chứa thông tin về thuật toán mã hóa được sử dụng để tạo chữ ký của token. Ví dụ, thuật toán HS256 (HMAC using SHA-256) là một trong những thuật toán phổ biến được sử dụng.

2. Payload: Phần dữ liệu

Phần payload chứa thông tin về người dùng và quyền truy cập của họ. Thông tin này có thể bao gồm ID người dùng, địa chỉ email, vai trò, thời hạn hiệu lực của token,…

3. Signature: Phần chữ ký

Phần chữ ký được tạo ra bằng cách kết hợp header, payload và một khóa bí mật. Chữ ký này được sử dụng để xác minh tính toàn vẹn của token và đảm bảo rằng thông tin trong token không bị thay đổi.

cấu trúc của jwt

cấu trúc của jwt

Ưu điểm và nhược điểm của JWT

Như bất kỳ công nghệ nào khác, JWT cũng có những ưu điểm và nhược điểm riêng.

Ưu điểm:

- Dễ dàng triển khai: JWT có cấu trúc đơn giản, dễ dàng tạo và xác minh.

- Hiệu suất cao: Quá trình xác thực và truyền dữ liệu với JWT diễn ra nhanh chóng, không yêu cầu nhiều tài nguyên hệ thống.

- Khả năng mở rộng: JWT có thể được sử dụng trong nhiều ứng dụng và hệ thống khác nhau.

Nhược điểm:

- Quản lý khóa bí mật: Việc quản lý khóa bí mật dùng để tạo chữ ký JWT cần được thực hiện cẩn thận để đảm bảo tính bảo mật.

- Kích thước token: Do chứa thông tin về người dùng và quyền truy cập, kích thước của JWT có thể lớn hơn so với các phương thức xác thực khác.

- Vấn đề về lưu trữ token: Việc lưu trữ token JWT cần được thực hiện một cách an toàn để tránh bị đánh cắp hoặc giả mạo.

JWT trong đời sống thực tế

JWT được sử dụng rộng rãi trong nhiều ứng dụng và dịch vụ trực tuyến, chẳng hạn như:

- Đăng nhập một lần (SSO): Cho phép người dùng đăng nhập một lần và truy cập vào nhiều ứng dụng khác nhau.

- Giao tiếp giữa các microservices: Giúp các microservices xác thực lẫn nhau và truyền dữ liệu an toàn.

- Xác thực API: Xác minh danh tính của ứng dụng hoặc dịch vụ muốn truy cập vào API.

Kết luận

JWT là một công nghệ mạnh mẽ và linh hoạt, đóng vai trò quan trọng trong việc xây dựng các ứng dụng và dịch vụ trực tuyến an toàn và đáng tin cậy. Hiểu rõ về JWT sẽ giúp bạn có cái nhìn sâu sắc hơn về cách thức hoạt động của thế giới kỹ thuật số và cách bảo vệ thông tin cá nhân trong thời đại công nghệ số.

Bạn muốn tìm hiểu thêm về các công nghệ bảo mật khác? Hãy khám phá thêm các bài viết khác trên lalagi.edu.vn!

ứng dụng của jwt

ứng dụng của jwt